Los smartphones recopilan tus datos sin tu consentimiento. ¿Qué puedes hacer al respecto?

Cuando enciendes un smartphone nuevo por primera vez, siempre encuentras una enorme cantidad de aplicaciones preinstaladas. Algunas de estas apps que contaminan tu navegación y consumen la memoria del dispositivo pueden ser incluso útiles. Sin embargo, es probable que no necesites la mayoría de ellas, pero aun así acabas por no borrarlas.

En algunos smartphones, estas aplicaciones se pueden desinstalar, aunque lleve mucho trabajo. En otros, basta con desactivarlas para que no entorpezcan tu experiencia de navegación en el dispositivo. Además, desinstalar aplicaciones de fábrica como el reloj o el marcador puede ser arriesgado, ya que sin ellas el teléfono puede perder completamente su funcionalidad.

Se podría argumentar que dejar que el fabricante elija qué aplicaciones debes o no debes tener en tu dispositivo no es lo ideal, pero no es desastroso e incluso puede ser conveniente a veces. Después de todo, ¿qué daño puede hacer una aplicación de mensajería? Pero el problema es que las aplicaciones de fábrica no sólo están en tu teléfono sin tu consentimiento, sino que también recopilan y comparten información personal sensible con el fabricante o con quien consideren necesario. Y como son aplicaciones del sistema, es más probable que lo hagan sin que lo sepas, mucho más a menudo que las aplicaciones que instalas.

Teléfonos con fuga de datos

Investigadores de la Universidad de Edimburgo y el Trinity College de Dublín han descubierto que las aplicaciones preinstaladas en los tres teléfonos Android más populares de China están filtrando datos confidenciales de sus usuarios, como coordenadas GPS, número de teléfono, uso de aplicaciones e historial de llamadas. Todo ello sin el consentimiento de los usuarios y, en algunos casos, incluso sin previo aviso.

En un artículo titulado "Android OS Privacy Under the Loupe - A Tale from the East", los investigadores estudiaron tres populares smartphones chinos: Xiaomi Redmi Note 11, OPPO Realme Q3 Pro y OnePlus 9R. En sus interacciones con los teléfonos, los investigadores actuaron como si fueran "un usuario preocupado por la privacidad pero ocupado " que había optado por no utilizar análisis ni personalización, no utilizaba ningún almacenamiento en la nube ni ningún otro servicio opcional de terceros, y no había creado una cuenta en ninguna plataforma gestionada por el desarrollador del SO.

No todos los usuarios van a llegar tan lejos para proteger su privacidad, pero resulta que incluso estas precauciones pueden fallar. Según los investigadores, los smartphones seguían enviando "una cantidad preocupante de información personal identificable (PII) no sólo al fabricante del dispositivo, sino también a los proveedores de redes móviles, incluidas China Mobile y China Unicom. Lo más preocupante es que los datos se enviaban a estos operadores de redes móviles incluso si no había tarjeta SIM en el teléfono, o si había una tarjeta SIM de una región diferente, como el Reino Unido, por ejemplo. Además, en algunos casos, los datos también se canalizaban al gigante chino de las búsquedas, Baidu.

Los mismos teléfonos inteligentes, cuando se diseñaron para venderse y utilizarse fuera de China, recogían por defecto muchos menos datos personales.

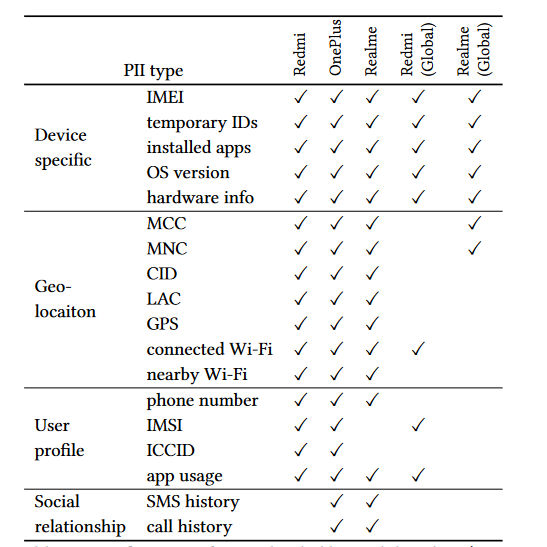

La tabla muestra los tipos de datos personales (PII) cargados por los smartphones probados con firmware mundial y chino. Fuente: Android OS Privacy Under the Loupe - A Tale from the East," Liu et al.

Una decisión que no puedes tomar

Los investigadores solo analizaron los datos transmitidos por las aplicaciones preinstaladas, no por las instaladas por el usuario. Las primeras consistían en código fuente de Android, código del proveedor y código de terceros. De media, los smartphones analizados tenían "más de 30 paquetes de terceros" preinstalados. Una app puede utilizar varios paquetes para ejecutarse.

Las apps preinstaladas incluían navegación, noticias, streaming, compras y apps de entrada. Algunas de las apps tenían permisos peligrosos predeterminados, transmitiendo información sensible sin que el usuario pudiera excluirse. En algunos casos, cuando se notificaba a los usuarios que el uso de la aplicación requería el acceso a determinados datos, como la ubicación, se les daba una opción bastante dudosa: no utilizar la función o aceptar la recopilación y el intercambio de datos. Los investigadores describen este enfoque como "lo tomas o lo dejas".

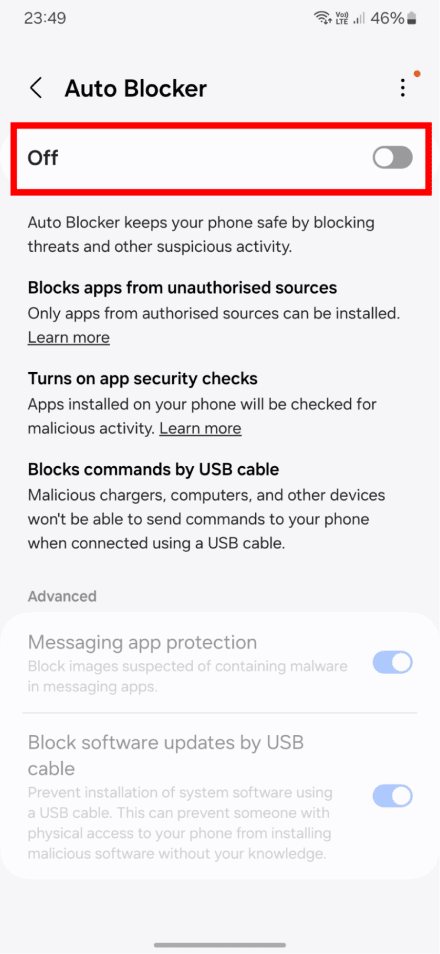

![]()

El diagrama muestra los tipos de información de identificación personal (PII) recopilados por el smartphone con firmware chino que se envía.

Siempre que los usuarios aceptaban dar a una aplicación de sistema tarjeta blanca para acceder a sus datos personales, podían haber revelado inadvertidamente más de lo que esperaban. Por ejemplo, los investigadores descubrieron que las aplicaciones de teléfono y mensajería de texto incluidas en OnePlus y Realmi no solo enviaban el número de teléfono del usuario a los servidores del fabricante, sino también la duración de la llamada, la hora de llamada, la hora del último contacto y el número de personas con las que el usuario estaba hablando o enviando mensajes de texto. Se descubrió que la app de navegación AMap de Alibaba en los Realme y Oneplus "transmitía regularmente coordenadas GPS cuando los dispositivos estaban inactivos".

Este tesoro de información está directamente vinculado a la identidad de un usuario y puede revelar mucho sobre su vida personal. Los investigadores señalan que, por ejemplo, un amplio acceso a los datos de llamadas puede permitir a los proveedores "inferir relaciones sociales entre usuarios que no están directamente conectados". En otras palabras, el proveedor puede deducir que es probable que tu pareja te ha sido infiel, aunque tú no tengas ni idea.

Un largo rastro

No es de extrañar que los teléfonos inteligentes con firmware chino no dejen de espiar a sus propietarios una vez que salen del país, a pesar de que esto puede infringir las leyes locales sobre privacidad, en particular la legislación de la UE sobre protección de datos. Los investigadores advierten de que esto significa que "los vendedores de teléfonos móviles y algunos terceros siguen siendo capaces de rastrear a los viajeros de negocios y a los estudiantes que cursan estudios en el extranjero, incluidos los contactos extranjeros que establecen durante sus visitas". Lo mismo se aplica, por supuesto, a los ciudadanos no chinos que compren por casualidad un teléfono inteligente fabricado para distribución local.

No, no se trata sólo de China

Sin embargo, esto no significa que si no compraste un teléfono en China o con firmware chino, no haya nada de qué preocuparte. Aunque el alcance de la recopilación de datos por parte de teléfonos Android populares en China sea alarmante, la práctica no es endémica del país. Tampoco es específica sólo del sistema operativo Android o de las marcas elegidas en la investigación. Investigaciones anteriores han demostrado que los teléfonos con sistemas operativos iOS y Android recopilan y transmiten datos a los proveedores, incluso cuando un usuario ha optado por no participar en la recopilación de datos o no ha iniciado sesión.

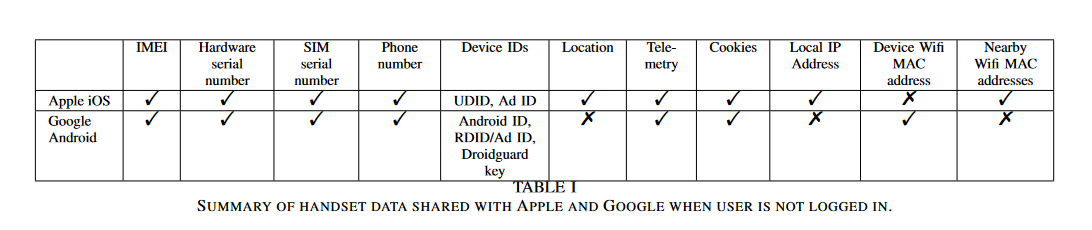

En 2021, el coautor de esta investigación, Douglas J. Leith, también estudió la cantidad de datos compartidos por el teléfono Pixel de Google y el iPhone de Apple con sus respectivos fabricantes. Él descubrió que ambos teléfonos se conectan a los servidores backend de las empresas cada 4,5 minutos de media, incluso cuando están "mínimamente configurados". En los primeros 10 minutos de arranque, el teléfono de Google envió 1 MB de datos a su placa madre, mientras que el iPhone envió 42 KB de datos a Cupertino. Aunque tanto iOS como Android han sido sorprendidos compartiendo datos personales de los usuarios con los fabricantes, Android lo ha hecho a una escala mucho mayor. Según la investigación, Google recopiló unas 20 veces más datos que Apple.

Las apps preinstaladas tanto en el iPhone como en el Google Pixel también se conectaban a los servidores de las compañías. En el iPhone, estas incluían el asistente de voz Siri, el navegador Safari y iCloud, mientras que en Google incluían la aplicación YouTube, Chrome, Google Docs, Safetyhub, Google Messaging, el Reloj y la barra de búsqueda de Google.

El gran mito de la privacidad en iOS

Apple siempre se ha posicionado como defensora de la privacidad, y aunque la investigación mencionada puede reforzar esa impresión, la cuestión es mucho más profunda. Si tienes un teléfono Android, puedes (al menos en teoría) desactivar los servicios y aplicaciones de Google, como Google Play Store y YouTube, y evitar que se compartan tus datos. Esto se debe a que en Android puedes instalar aplicaciones de fuentes distintas a la tienda Google Play.

Con Apple, no hay forma realista de utilizar un iPhone sin utilizar también la Apple App Store y otras aplicaciones nativas de Apple. Hay rumores de que Apple podría permitir la instalación de aplicaciones de terceros en la próxima versión de su sistema operativo en la Unión Europea, pero de momento son sólo rumores. Esto significa que los usuarios de iPhone actualmente no tienen forma de optar por no compartir este tipo de datos.

Además, según las conclusiones de los investigadores de la empresa de software Mysk el año pasado, Apple no desaprovecha la oportunidad de sacar partido del statu quo. Mysk descubrió que incluso cuando los usuarios desactivaban todas las opciones de personalización, incluido iPhone Analytics, Apple seguía recopilando datos detallados de uso en tiempo real de las aplicaciones nativas del iPhone. La información incluía un número de identificación permanente vinculado al nombre, correo electrónico y número de teléfono del usuario. Esto parece contradecir la propia política de privacidad de Apple, que afirma que ninguno de los datos recogidos identifica personalmente al usuario.

Qué hacer para minimizar la recogida de datos

Lo que hace que este tipo de seguimiento basado en el sistema operativo sea tan complicado es que puede que ni siquiera sepas que está ocurriendo. Además, los fabricantes a menudo te obligan a aceptarlo sin ofrecerte una alternativa viable. Es imposible evitarlo por completo, pero hay formas de minimizar tus huellas digitales.

Los bloqueadores de publicidad para todo el sistema, armados con filtros que incluyen una larga lista de dominios, pueden bloquear los anuncios y el rastreo en navegadores y aplicaciones de terceros. Lamentablemente, ni siquiera los bloqueadores de publicidad en todo el sistema pueden evitar todo el rastreo, especialmente cuando se trata de los propios fabricantes de dispositivos (como Apple y Google) que recopilan información de sus aplicaciones nativas. Sin embargo, el uso de un bloqueador de anuncios te protegerá de la mayoría de los rastreadores de terceros, haciendo que tu experiencia de navegación sea más segura y limpia en general.

Existen varios bloqueadores de publicidad para diferentes plataformas. Uno de ellos es AdGuard, disponible tanto para Android como para iOS.