O que é o protocolo VPN PPTP? Entenda os seus usos

O PPTP (Point-to-Point Tunneling Protocol, ou Protocolo de tunelamento de ponta a ponta em português) é um protocolo de rede desenvolvido para a criação de uma rede virtual privada (VPNs). Ele é usado principalmente para oferecer uma conexão segura e criptografada entre um usuário remoto e uma rede corporativa privada em meio à internet pública. Um VPN PPTP garante a privacidade ao criptografar os dados antes de sua transmissão. Como outros protocolos VPN com criptografia, ele também pode ser usado para escapar de restrições geográficas e da censura da internet. Apesar de sua popularidade no passado, ele é agora considerado menos seguro se comparado a outros protocolos VPN e caiu em desuso. Além disso, ele perdeu amplamente compatibilidade com softwares e dispositivos. Mergulhe fundo no questionamento: “PPTP: o que é?” e descubra mais sobre esse protocolo VPN neste artigo.

História

Para responder à questão “O que é PPTP?”, é preciso olhar para o passado. O PPTP foi desenvolvido e ganhou espaço nos anos 1990 pela Microsoft em colaboração com outras empresas como a Ascend Communications (hoje Alcatel-Lucent), 3Com, ECI Telematics e USRobotics. O protocolo tinha como objetivo possibilitar a criação de rede privada virtual (VPN) na Internet. No fim dos anos 1990 e no começo dos anos 2000, o PPTP se tornou um escolha popular para VPNs devido à sua simplicidade de implementação e a integração com os produtos da Microsoft. Com o passar do tempo, vulnerabilidades críticas foram encontradas no protocolo VPN PPTP. A reputação do protocolo foi deteriorada quando uma vulnerabilidade no sistema de autenticação MS-CHAP v2 foi descoberta e publicada em 2012. Isso levou a um declínio na popularidade do protocolo, sendo substituído pelo L2TP/IPsec, OpenVPN, SSTP (também da Microsoft) e Cisco SSL VPN.

Recursos do protocolo PPTP

Route Push: essa funcionalidade oferece automaticamente informações sobre rotas na rede remota, permitindo que funcionem com fontes intranet.

Compatibilidade TCP e UDP: o protocolo VPN PPTP é compatível com a transferência de tráfego TCP e UDP, tornando-o versátil quando se trata da transmissão de vários tipos de dados.

Servidores DNS push: o PPTP pode distribuir servidores DNS automaticamente à máquina dos clientes, simplificando o processo de configuração e garantindo uma resolução de nome correta e segura, especialmente para nomes em domínios locais.

Uso de provedores de identidade: o PPTP é flexível em termos de integração com os serviços de diretório. Os servidores PPTP VPN no Windows apresentam boa integração com o Active Directory (outro produto da Microsoft) e oferecem um bom suporte para a RADIUS. Graças às capacidades do Active Directory, o servidor VPN PPTP pode ser integrado com LDAP, permitindo o uso de bases de dados de usuários e de suas contas para acesso VPN.

Uso de algorítimos criptográficos: o PPTP utiliza principalmente o sistema de autenticação MS-CHAP v2 e a criptografia MPPE baseada no stream cipher RC4, que pode ser operado em diferentes níveis de complexidade, variando de 40 a 128 bits. Ambos os algoritmos são atualmente considerados ultrapassados e possuem vulnerabilidades teóricas ou práticas. Em resumo, o PPTP oferece criptografia básica, mas não é ideal para aplicação industrial.

Juntas, estas funcionalidades oferecem flexibilidade, conveniência e relativa segurança quando se trata do trabalho com um protocolo VPN PPTP. Para os usuários, configurações automáticas (como Route Push e DNS server push) são úteis, e a compatibilidade tanto com TCP, quanto com UDP garante uma variedade de usos. A integração com sistemas de autenticação permite soluções em escala para grandes organizações e, apesar das vulnerabilidades, os algoritmos criptográficos permitem uma proteção de dados básica.

Aplicações no setor corporativo

O protocolo PPTP VPN, desenvolvido na década de 1990 e usado ativamente até os anos 2010, tornou-se uma ferramenta muito útil para empresas, permitindo que resolvessem várias tarefas. Sua função principal era promover o acesso remoto aos recursos do escritório. Empregados trabalhando de maneira remota ou em viagens de negócio poderiam se conectar de maneira segura à rede corporativa e acessar os servidores de arquivos, bases de dados e outras aplicações internas. Além disso, empresas com filiais usavam o protocolo VPN PPTP para estabelecer uma conexão VPN estável entre as localizações de servidores, criando um espaço de trabalho unificado. Isso tornou-o especialmente útil para negócios com escritórios dispersos geograficamente.

O PPTP também servia como uma ferramenta para garantir a confidencialidade durante a transmissão de dados. Ao enviar informações importantes em redes públicas e potencialmente não confiáveis, os dados eram criptografados, reduzindo o risco de interceptação. Em regiões com acesso limitado à internet ou censura extrema, as empresas poderiam usar um protocolo VPN PPTP para superar as restrições e permitir que os seus empregados trabalhem livremente na Internet. Graças à integração com sistemas de autenticação como o RADIUS e LDAP, as empresas podiam efetivamente gerenciar o acesso aos seus recursos usando um sistema unificado de contas.

Apesar de sua simplicidade e baixo custo, as empresas eventualmente começaram a descontinuar o uso do PPTP, passando a utilizar outros protocolos mais seguros devido a vulnerabilidades identificadas.

Vamos dar uma olhada mais de perto nas vantagens e desvantagens deste protocolo sob a perspectiva de usuários corporativos.

Vantagens do PPTP na perspectiva dos usuários corporativos

Acesso remoto

Um protocolo VPN PPTP permite que os empregados se conectem a uma rede corporativa de qualquer lugar do mundo. Isso é especialmente útil para aqueles que trabalham remotamente ou viajam com frequência.

Fácil configuração

Um protocolo VPN PPTP é considerado um dos protocolos VPN mais simples de se configurar. Graças a isso, ele pode ser adotado rapidamente sem um investimento significativo em hardware, software ou funcionários de TI especializados.

Integração com Windows

Desde o seu desenvolvimento pela Microsoft, o protocolo de VPN PPTP integra muito bem com o sistema operacional Windows e outras soluções de software da Microsoft. Isso o torna muito conveniente para grandes empresas onde os computadores com Windows são prevalentes.

Segurança básica

Apesar de não ser o protocolo VPN mais seguro, o PPTP ainda assim oferece uma proteção de dados básica ao encriptar o tráfego entre o cliente e o servidor.

Custos

No passado, quando soluções alternativas poderiam ser mais caras ou menos acessíveis, o protocolo VPN PPTP oferecia uma forma acessível de implementar VPNs.

Ampla compatibilidade com dispositivos (no passado)

Muitos dispositivos móveis, roteadores e computadores eram compatíveis com PPTP por padrão, fazendo que fosse mais fácil para os empregados se conectarem às redes corporativas.

Desvantagens do PPTP no setor corporativo

Vulnerabilidades na segurança

Atualmente, a principal desvantagem do protocolo VPN PPTP está em suas vulnerabilidades de segurança. Ataques do tipo "Man-in-the-Middle" podem colocar o tráfego que passa pelo túnel VPN PPTP em risco de segurança.

Criptografia ultrapassada

O estandarte de criptografia usado pelo PPTP é baseado em MPPE, o que é considerado ultrapassado se comparado aos métodos mais modernos.

Má reputação

A maioria das empresas passou a adotar protocolos VPN mais seguros, e os fabricantes de dispositivos e desenvolvedores de software estão gradualmente descontinuando a compatibilidade com PPTP. Por exemplo, a Apple excluiu o PPTP de seus protocolos VPN disponíveis no iOS 10 (2016), e os provedores de VPN públicos como ExpressVPN e NordVPN pararam de usar o protocolo em 2023 e 2018, respectivamente.

Em resumo, o uso de uma sessão PPTP no setor corporativo vem caindo nos últimos anos por questões de segurança. Protocolos modernos como L2TP/IPsec, OpenVPN e WireGuard oferecem uma proteção muito mais confiável e vêm se tornando a principal escolha para uso corporativo.

Usos do PPTP no setor privado

O protocolo PPTP tem a capacidade de atender as necessidades de usuários privados, como oferecer acesso à rede doméstica ou assegurar conexões de Wi-Fi públicas. No entanto, empregar novas instâncias de PPTP é inútil atualmente.

As vantagens são limitadas ao suporte continuado para PPTP em dispositivos mais antigos (por exemplo, roteadores domésticos legacy) e rápida configuração. Por outro lado, as desvantagens permanecem as mesmas: problemas com compatibilidade, baixos níveis de segurança, exclusão de dispositivos modernos com Android e iOS, falta de ofuscação e outras.

Aplicabilidade e disponibilidade do protocolo PPTP em roteadores domésticos

O Protocolo de Tunelamento de Ponta a Ponta (PPTP) tem sido por muito tempo um padrão para conexões VPN e, como resultado, obteve amplo suporte em diversos dispositivos, incluindo roteadores domésticos. A principal vantagem do PPTP reside em sua universalidade: a maioria dos roteadores, especialmente os modelos mais antigos, vem com suporte embutido para esse protocolo.

Fácil de bloquear

O Protocolo de Tunelamento Ponto a Ponto original (PPTP) não foi projetado com resistência ativa ao bloqueio em mente, tornando-o vulnerável a medidas como:

Portas específicas: o PPTP utiliza o TCP na porta 1723 e o protocolo GRE para sua operação. Essas portas e protocolos específicos podem ser facilmente identificados e bloqueados por filtros de rede.

Características de tráfego: os padrões de tráfego do PPTP podem ser detectados por meio da inspeção profunda de pacotes (DPI), o que permite o bloqueio direcionado de conexões VPN.

Falta de ofuscação: ao contrário de alguns outros protocolos VPN, o PPTP não possui mecanismos embutidos de ofuscação que poderiam ocultar ou alterar suas características de tráfego de seu provedor de internet e outros atores em potencial, tornando-o mais visível para sistemas de bloqueio.

Devido a essas características, o PPTP pode ser facilmente bloqueado por firewalls nacionais ou corporativos, bem como por outros sistemas de filtragem de tráfego de rede.

Configurando o PPTP

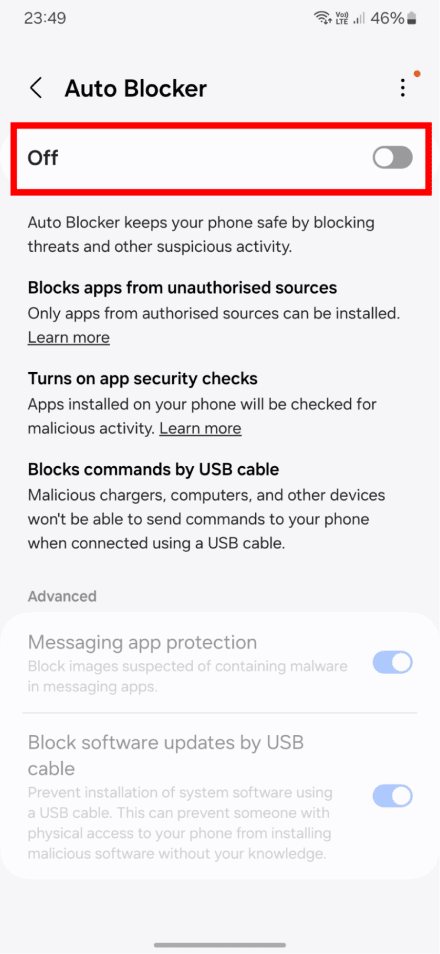

Por mais que a compatibilidade PPTP permaneça no Windows, ela já não é mais compatível com a maioria dos sistemas operacionais, inclusive iOS, Android e macOS. Quando se trata do Windows, aqui está um passo-a-passo sobre como configurar uma conexão do cliente:

Passo-a-passo de como instalar e configurar uma conexão PPTP no Windows

A instalação e configuração do PPTP para uma conexão VPN pode variar dependendo da versão do sistema operacional, mas você pode seguir alguns passos simples. Aqui estão as instruções gerais para a configuração do PPTP em um computador com Windows:

Abra o painel de controle:

- Vá para "Painel de controle" → "Rede e Internet" → "Rede e Centro de Compartilhamento"

Crie uma Nova Conexão:

- Clique em "Configurar uma nova conexão ou rede"

- Escolha "Conectar-se ao local de trabalho" e clique em "Próximo"

- Selecione "Usar minha conexão de Internet (VPN)"

Insira as informações do servidor:

- Insira o endereço do servidor ao qual você quer se conectar (normalmente oferecido pelo seu provedor VPN)

- Dê um nome à conexão (por exemplo "Meu VPN")

Insira as credenciais de usuário:

- Insira suas credenciais (nome de usuário e senha) oferecido pelo seu provedor de VPN

Configurações adicionais de segurança:

- Clique com o botão direito na conexão VPN e selecione "Propriedades"

- Vá para a aba "Segurança"

- Selecione o tipo do VPN como "PPTP"

- Selecione "Permitir criptografia" (se disponível)

Conecte-se à VPN:

- Retorne a "Centro de Rede e Compartilhamento" e clique na sua conexão VPN, depois clique em "Conectar"

Verifique a conexão:

- Após ser conectado com sucesso, o status da sua conexão de rede mudará para "Conectado"

Problemas de Segurança

Ao longo dos anos, várias vulnerabilidades foram identificadas no protocolo PPTP e comprometem seriamente a sua segurança:

MS-CHAP v2

O PPTP frequentemente utiliza o MS-CHAP v2 para autenticação, e embora isso represente uma melhoria em comparação com o MS-CHAP original, esse protocolo ainda é suscetível a determinados ataques. Por exemplo, com um ataque de "homem-no-meio," o protocolo pode ser forçado a voltar para a versão original do MS-CHAP, que é facilmente quebrada.

Criptografia RC4

O PPTP emprega o algoritmo de criptografia RC4, que é considerado desatualizado e vulnerável a vários tipos de ataques.

Problemas de autenticação de dados

Atualmente, o PPTP não fornece autenticação de origem de dados, o que significa que não garante que os dados não tenham sofrido qualquer alteração durante a transmissão entre o remetente e o destinatário.

Recomendações para o uso do protocolo PPTP

Evite usar o PPTP para aplicações críticas. Devido às suas vulnerabilidades bem conhecidas, o PPTP não é recomendado para transmitir informações confidenciais.

Restrinja o servidor de acesso com um firewall. Se você possui um servidor PPTP, limite o acesso a ele apenas a partir de endereços IP conhecidos e confiáveis.

Considere fazer a transição para protocolos VPN mais modernos. Explore a possibilidade de mudar para protocolos mais seguros e modernos, como IPsec, OpenVPN ou WireGuard.

Desempenho do PPTP

Ao contrário de protocolos mais modernos, como o OpenVPN ou o WireGuard, o PPTP utiliza algoritmos de criptografia que não sobrecarregam significativamente o processador, permitindo velocidades mais rápidas de criptografia/descriptografia em hardware mais antigo, como roteadores legados.

Em hardware novo, onde algoritmos criptográficos modernos (por exemplo, AES) são suportados por hardware, é improvável que o PPTP tenha vantagens sobre o OpenVPN, o IPsec ou o WireGuard.

Comparação com outros protocolos

Pelos motivos mencionados acima, comparar o PPTP com protocolos VPN modernos em termos de velocidade e confiabilidade de criptografia não faz muito sentido, pois ele ficaria para trás em todos os aspectos.

No entanto, pode-se dizer que durante o seu auge, especialmente em ambientes Windows, o PPTP tinha um suporte a dispositivos mais amplo, facilidade de implantação e integração com outros sistemas do que qualquer um dos protocolos VPN modernos.

O PPTP está obsoleto. É hora do SSTP brilhar?

Em 2008, a Microsoft introduziu um novo protocolo VPN chamado SSTP. Ele usa SSL/TLS para transportar o tráfego e opera por padrão sobre o TCP na porta 443, tornando-o semelhante ao tráfego HTTPS regular. Como o tráfego HTTPS é permitido na maioria dos ambientes de rede, o SSTP pode passar pela maioria dos firewalls e servidores proxy, onde outros protocolos podem ser bloqueados.

Recursos Técnicos do Protocolo:

- O SSTP utiliza SSL/TLS para o transporte de tráfego (até a versão 1.3).

- A autenticação do servidor é tipicamente realizada usando certificados SSL/TLS. Isso garante que o cliente se conecte ao servidor legítimo, não a um malicioso.

- O SSTP suporta vários métodos de autenticação de clientes, incluindo EAP (Protocolo de Autenticação Extensível) e MS-CHAP v2. Isso permite diferentes esquemas de autenticação, como certificados, contas de usuário ou mesmo senhas de uso único.

- Tanto o servidor quanto o cliente PPTP podem se autenticar mutuamente, aprimorando a segurança da conexão.

Desvantagens significativas incluem a incapacidade de funcionar sobre UDP (TCP sobre TCP degrada rapidamente com a qualidade de rede deteriorada) e suporte limitado de plataformas. Por essas razões, o SSTP se tornou uma substituição decente para o PPTP em ambientes Windows (junto com o L2TP/IPsec), mas não conseguiu replicar o sucesso de seu antecessor.

Conclusão

Agora que você sabe o que é o PPTP, é fácil entender que ele desempenhou um papel significativo na história das VPNs por ter sido pioneiro e por ter introduzido muitas inovações tecnológicas que viriam a se tornar padrões da indústria e ainda são implementadas hoje em dia. Graças a isso, juntamente com sua configuração fácil e o suporte ativo de grandes players como a Microsoft, o PPTP era praticamente imbatível em seu auge.

No entanto, como muitas outras tecnologias, o PPTP não pôde evitar a obsolescência. Com o tempo, suas vulnerabilidades de segurança se tornaram evidentes, levando ao surgimento de protocolos mais modernos e seguros, como o OpenVPN e o IPsec.

Hoje, o PPTP é praticamente uma peça de museu, lembrando-nos do início da era das VPNs. Seu uso raramente é justificado, geralmente se dá em casos excepcionais. Para todas as novas tarefas, recomendamos considerar opções mais modernas e seguras.