Uma ameaça quântica à sua criptografia está chegando, prepare-se ou diga adeus aos seus dados

Em dezembro passado, o Google apresentou seu mais recente chip quântico, o Willow. Esse anúncio pode ter passado despercebido para muitos, mas o Willow causou impacto de duas maneiras significativas. Primeiro, o Google revelou que, com esse chip, conseguiu aumentar o número de qubits — os blocos fundamentais de qualquer computador quântico — enquanto reduzia pela metade a taxa de erro. Como altas taxas de erro e a dificuldade de escalonar qubits são desafios centrais para tornar os computadores quânticos práticos, esse avanço representa um enorme salto à frente.

O segundo grande feito? O Google comprovou a “supremacia” dos computadores quânticos. "Supremacia quântica" significa que o Willow realizou uma tarefa que um computador clássico não conseguiria: ele resolveu um problema matemático complexo em menos de cinco minutos. Para colocar em perspectiva, um dos supercomputadores mais rápidos da atualidade levaria impressionantes 10 septilhões de anos — ou, como o Google explicou de forma mais visual, 10.000.000.000.000.000.000.000.000 anos (24 zeros). No entanto, há um detalhe importante: o problema que o Willow resolveu não tinha aplicação prática, sendo projetado especificamente para demonstrar o poder da computação quântica.

E há poucos dias, a Microsoft anunciou outro grande avanço: a apresentação de seu próprio novo chip quântico, o Majorana 1. Segundo a Microsoft, esse chip oferece "um caminho claro para acomodar um milhão de qubits em um único chip", abrindo caminho para computadores quânticos capazes de resolver "problemas significativos em escala industrial". O prazo? A empresa espera que isso aconteça já “em anos, não décadas”.

Isso tudo soa fascinante, especialmente para entusiastas da tecnologia — e por um bom motivo. Esses avanços na computação quântica têm aplicações práticas que podem transformar o mundo. Além dos esperados avanços na descoberta de medicamentos, ciência dos materiais, modelagem financeira, resolução de problemas de otimização e previsão do tempo, a computação quântica também deve impulsionar a criptografia quântica. No entanto, isso trará um custo oculto.

A contagem regressiva quântica: como os novos computadores desafiarão nossas defesas

Embora os avanços na computação quântica abram possibilidades incríveis para diversos setores, eles também representam uma ameaça significativa aos nossos atuais sistemas de criptografia. À medida que os computadores quânticos se desenvolvem, eles serão capazes de quebrar com facilidade os métodos de criptografia existentes, tornando obsoletos os mecanismos de proteção de dados que usamos hoje. A questão é que a criptografia se baseia em problemas matemáticos complexos que são difíceis de resolver para computadores convencionais. No entanto, um computador quântico poderoso poderia testar rapidamente todas as soluções possíveis para esses problemas e encontrar uma resposta em dias, em vez de milênios. Isso acontece por causa da estrutura dos qubits. Ao contrário dos bits clássicos, que só podem representar um valor de cada vez (0 ou 1), um qubit pode estar em superposição de múltiplos estados possíveis, incluindo 0, 1 ou qualquer combinação dos dois. Essa propriedade permite que os computadores quânticos processem e avaliem várias soluções potenciais simultaneamente, dando-lhes uma vantagem massiva sobre os computadores clássicos na resolução de problemas complexos.

Um exemplo claro disso é o algoritmo de Shor — um algoritmo quântico capaz de fatorar números grandes muito mais rapidamente do que qualquer método clássico. Uma das partes mais vulneráveis dos sistemas de criptografia atuais é a geração de chaves públicas por meio da criptografia de curvas elípticas. Os computadores quânticos são especialmente eficientes na aplicação do algoritmo de Shor para resolver o problema do logaritmo discreto, que é a base da criptografia baseada em curvas elípticas. Isso significa que eles podem calcular os parâmetros originais da curva em uma fração do tempo que um computador clássico levaria.

Quanto ao momento em que os computadores quânticos se tornarão amplamente acessíveis, especialistas concordam que isso provavelmente ocorrerá apenas na década de 2030. Segundo o Instituto Nacional de Padrões e Tecnologia dos EUA (NIST), até 2029, os computadores quânticos poderiam potencialmente quebrar a criptografia AES de 128 bits, que é um dos tipos de criptografia mais usados atualmente. Pesquisadores também estimam que seriam necessários 317.000.000 (trezentos e dezessete milhões) de qubits físicos para quebrar a criptografia de curvas elípticas de 256 bits, uma técnica mais robusta que a AES de 128 bits e amplamente utilizada. Considerando que o computador quântico mais poderoso atualmente tem apenas 1.180 qubits utilizáveis — um recorde alcançado pela Atom Computing em 2023, segundo o Guinness World Records —, ainda há um longo caminho a percorrer.

A ameaça é mais imediata do que parece

Embora a ameaça dos computadores quânticos quebrarem a criptografia possa parecer distante, na verdade, ela é muito mais urgente do que aparenta. Mesmo que um agente mal-intencionado não consiga decifrar a criptografia hoje, ele ainda pode capturar e armazenar dados criptografados na expectativa de que futuros computadores quânticos eventualmente sejam capazes de quebrá-la.

Esse tipo de ataque de execução adiada é conhecido como "coletar agora, descriptografar depois". Isso significa que agentes mal-intencionados já podem estar coletando comunicações criptografadas hoje, com a esperança de decifrá-las assim que os computadores quânticos se tornarem poderosos o suficiente.

Os especialistas em cibersegurança já estão cientes dessa ameaça há algum tempo. A solução proposta é a implementação de algoritmos resistentes à computação quântica, que são muito mais difíceis de serem quebrados por esses computadores avançados. Um desses algoritmos é o LM-KEM, que foi selecionado pelo Instituto Nacional de Padrões e Tecnologia dos EUA (NIST) em 2023. Esse padrão é baseado no algoritmo CRYSTALS-Kyber, posteriormente renomeado para ML-KEM, que significa “Mecanismo de Encapsulamento de Chave Baseado em Módulo de Rede” (Module-Lattice-Based Key-Encapsulation Mechanism). O NIST prevê que o ML-KEM seja um mecanismo seguro contra ataques de computadores quânticos. O próprio KEM é definido como um conjunto de algoritmos que podem ser usados por duas partes para estabelecer uma chave secreta compartilhada por meio de um canal público. Essa chave secreta pode então ser usada com algoritmos criptográficos de chave simétrica para realizar tarefas básicas em comunicações seguras, como criptografia e autenticação.

Adoção de algoritmos à prova de computadores quânticos: Chrome e outros

Se a solução já existe, o que resta para os desenvolvedores é implementá-la em seus produtos. Isso é crucial para a segurança da comunicação na Internet, pois, se tais algoritmos não forem adotados por quem gerencia a infraestrutura crítica da web, todos os esforços investidos em seu desenvolvimento serão em vão.

Em agosto de 2023, o Google começou a implementar suporte para um mecanismo de criptografia resistente a computadores quânticos no Chrome, chamado X25519Kyber768. Ele combina dois algoritmos poderosos — um pós-quântico e um clássico — para criar chaves de sessão seguras para conexões TLS. O algoritmo de curva elíptica X25519, amplamente utilizado para acordos de chave, funciona em conjunto com o Kyber-768, um método de encapsulamento de chave (KEM) resistente à computação quântica reconhecido pelo NIST. Na época, o Google informou que o uso do X25519Kyber768 adiciona mais de um quilobyte de dados extras à mensagem TLS ClientHello (que normalmente varia de 200 a 500 bytes). Essa mensagem faz parte do handshake inicial entre seu navegador e o servidor ao estabelecer uma conexão segura, permitindo que ambos concordem com métodos de criptografia e outros detalhes para uma troca de dados segura.

O Microsoft Edge, por ser baseado no Chrome, também oferece suporte à criptografia pós-quântica. O Mozilla Firefox adicionou essa funcionalidade, mas é necessário ativá-la manualmente.

Outros grandes fornecedores que suportam criptografia resistente a computadores quânticos incluem Microsoft, Amazon Web Services (AWS), Cisco, VMware, Samsung e Cloudflare. Em 2022, o NIST selecionou 12 empresas para liderar a transição para criptografia resistente a computadores quânticos, incluindo as mencionadas acima.

AdGuard VPN agora suporta criptografia pós-quântica

Acompanhando a crescente adoção da criptografia resistente a computadores quânticos, o AdGuard VPN também integrou o método híbrido X25519MLKEM768 para geração de chaves de sessão seguras. Esse método combina o algoritmo clássico X25519 com o ML-KEM768, baseado no Kyber768. As duas partes da chave são combinadas para criar uma chave compartilhada de 64 bytes. Esse design garante que, caso vulnerabilidades sejam descobertas no ML-KEM no futuro, o confiável algoritmo X25519 fornecerá uma camada extra de proteção. Em outras palavras, o AdGuard VPN usa esse método de criptografia híbrida sempre que o servidor o suporta e, caso contrário, recorre ao padrão X25519. Na prática, essa abordagem é muito semelhante ao que foi implementado no Google Chrome.

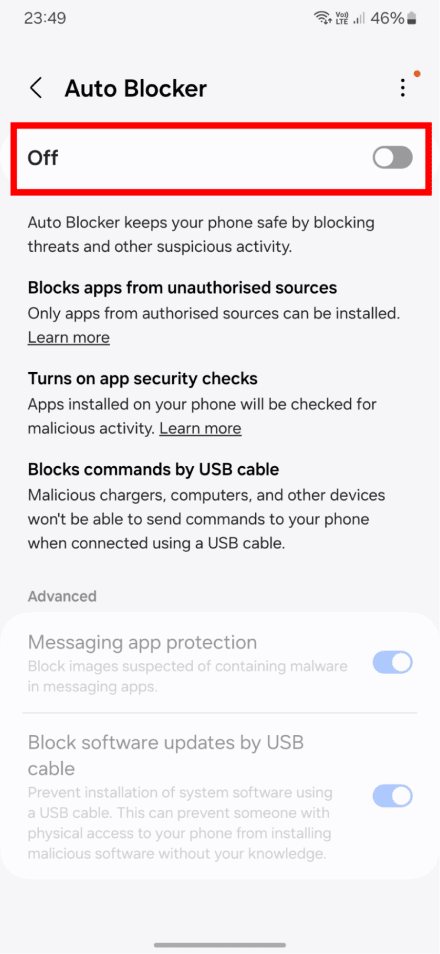

Para ativar o suporte à criptografia pós-quântica, os usuários precisam habilitar essa opção no menu de configurações. O recurso está disponível para os aplicativos móveis e de desktop do AdGuard VPN.

Ao adotar esse método híbrido de criptografia pós-quântica, o AdGuard VPN está tomando medidas proativas para proteger seus usuários contra as ameaças emergentes da computação quântica, especialmente ataques do tipo "coletar agora, descriptografar depois". Ao integrar a criptografia resistente a computadores quânticos desde já, garantimos que os dados dos nossos usuários permanecerão seguros conforme a tecnologia evolui nos próximos anos. Acreditamos que essa é um investimento essencial no futuro da cibersegurança e estamos comprometidos em nos manter à frente dos possíveis riscos, garantindo o mais alto nível de proteção para os usuários do nosso VPN.