Как работает VPN?

VPN использует шифрование для создания защищённых VPN-туннелей

Технология VPN использует алгоритмы шифрования данных для создания безопасных туннелей от вашего устройства (точка A) до сервера назначения (точка B). Например, на вашем устройстве включён AdGuard VPN, и вы хотите получить доступ к YouTube:

Вы устанавливаете зашифрованное соединение между вашим устройством и VPN-сервером вашего VPN-провайдера, например AdGuard VPN

Ваш интернет-трафик шифруется и направляется через созданный VPN-туннель на VPN-сервер

VPN-сервер частично расшифровывает вашу информацию на транспортном и VPN-уровнях. Ваши данные, такие как учётные данные пользователя, файлы куки, платёжные данные или просмотренные видео, остаются зашифрованными на уровне протокола с помощью TLS-шифрования и неизвестны VPN-провайдеру

VPN-сервер подключается к серверу YouTube и передаёт запрос от вашего браузера или приложения YouTube

Сервер YouTube отвечает данными VPN-серверу

VPN-сервер получает зашифрованный TLS-трафик, добавляет уровень шифрования VPN и отправляет его на ваше устройство

Ваше устройство получает зашифрованный трафик, расшифровывает его и пересылает браузеру или приложению YouTube, которое инициировало запрос

В двух словах, VPN позволяет скрыть вашу личность в интернете, направляя ваш трафик через удалённый VPN-сервер с другим IP-адресом, местоположением и другими связанными данными. Она также добавляет дополнительный уровень защиты, шифруя ваш трафик.

Рекламодатели, хакеры и другие третьи лица могут пытаться отслеживать ваш трафик между вашим устройством и VPN-сервером. VPN гарантирует, что ваш трафик зашифрован и наблюдатели не смогут извлечь из него никакой полезной информации. Помните, что даже при скрытом IP-адресе вашу онлайн-активность всё равно можно отследить с помощью файлов куки и фингерпринтинга.

VPN-протоколы и их типы

VPN-протокол — это набор правил для разрешённх протоколов аутентификации, транспортных протоколов и методов шифрования. Он определяет, как устанавливается соединение между вами и VPN-сервером. VPN-протоколы различаются по скорости, уровню безопасности, количеству поддерживаемых сетей и платформ.

Давайте рассмотрим самые популярные VPN-протоколы, их слабые и сильные стороны.

IPsec

Internet Protocol Security (IPsec) — это безопасный сетевой протокол, который аутентифицирует и шифрует данные, а также устанавливает взаимную аутентификацию между двумя агентами: хостами, шлюзами безопасности либо между хостом и шлюзом безопасности. Протокол обеспечивает надёжную защиту интернет-трафика благодаря следующим особенностям:

Конфиденциальность: Только у отправителя и получателя может быть доступ к незашифрованным данным

Целостность: Пакеты с данными имеют соответствующие хэш-значения, которые меняются при изменении данных. Отправитель и получатель вычисляют хэш-значение, чтобы понять, правдивы ли изменённые данные

Анти-ответ: IPsec использует последовательные данные, чтобы не передавать дубликаты пакетов. Даже если хакеры перехватят данные, они не смогут отправить их снова

Аутентификация: Поскольку оба агента проходят аутентификацию, они могут быть уверены, что данные переданы именно той стороне, которой они предназначены

OpenVPN (TCP и UDP)

OpenVPN — это один из самых популярных бесплатных интернет-протоколов. По умолчанию он использует транспорт UDP: все сетевые пакеты инкапсулируются в датаграммы UDP и затем отправляются на VPN-сервер. Однако UDP-трафик в публичных сетях часто ограничен. В качестве альтернативы можно использовать инкапсуляцию TCP, что требует дополнительной настройки на стороне сервера. Многие пользователи отмечают гибкость настроек этого протокола и его совместимость с различными платформами, однако его использование требует определённых технических знаний.

PPTP

Point-to-Point Tunneling Protocol (PPTP) — один из первых инструментов такого рода, выпущенный для Windows95. Сейчас он устарел и не используется, поскольку в протоколе есть уязвимые места и его легко взломать.

L2TP

Layer Two Tunneling Protocol (L2TP) — это расширение PPTP, которое используется либо для поддержки VPN, либо в рамках предоставления услуг интернет-провайдерами. Протокол шифрует только свои управляющие сообщения, но не содержимое. Поэтому он создаёт туннель второго уровня, который в дальнейшем может быть передан по протоколу шифрования третьего уровня, такому как IPsec.

WireGuard

Лёгкая кодовая база протокола Джейсона А. Доненфельда обеспечивает хорошую скорость соединения. Он очень прост в использовании и может похвастаться высокой безопасностью благодаря чистоте дизайна и использованию современной криптографии на основе эллиптической кривой. Но из-за того, что он не поддерживает TCP-протокол, протокол может не работать в сетях, которые блокируют UDP-трафик. Также, в отличие от IPsec, для использования протокола требуется загрузка специального приложения, поскольку он не поддерживается операционными системами.

SSTP

Протокол Secure Socket Tunneling разработан компанией Microsoft для устройств на базе Windows. Если вы используете Microsoft Azure, вам нужна Windows 8.1 или выше, которая поддерживает TLS 1.2 и имеет SSTP-протокол. Будучи проприетарным протоколом на основе TLS, SSTP может проникать через фаерволы, большинство из которых открыто для исходящего TCP-порта 443. SSTP предоставляет механизм для передачи трафика PPP по каналу SSL/TLS с защитой на транспортном уровне.

Собственные протоколы

Основная цель вышеперечисленных протоколов и соответствующего ПО — создать частные сети в организациях. Они не ориентированы на обход фаерволов или блокировку портов, а также на сокрытие факта использования VPN-клиентом. Их использование в рамках коммерческого программного обеспечения может быть затруднено в силу лицензионных ограничений.

Именно по этой причине основные публичные провайдеры VPN-сервисов разрабатывают собственные VPN-протоколы. К этой категории относятся LightWay от ExpressVPN, Hydra от Hotspot Shield и проприетарный протокол AdGuard VPN.

Так, протокол AdGuard VPN был разработан быстрым, энергоэффективным и неотличимым от обычного HTTPS-трафика.

Зачем мне нужен VPN?

Обратная сторона жизни в эпоху цифровых технологий — это то, что ваши действия в интернете контролируются. Точно так же, как ваш домашний адрес используется для доставки почты, ваш IP-адрес используется, чтобы определить, куда направляется интернет-трафик, или отследить происхождение определённого поискового запроса или посещение сайта. Именно так вас смогут найти хакеры или другие третьи лица. Кроме того, некоторые сайты могут блокировать доступ к своим данным для определённых локаций.

Чем может помочь VPN? Виртуальная частная сеть позволяет вам избежать раскрытия вашего настоящего IP-адреса, передавая все ваши данные через безопасное соединение на выделенный сервер.

Вот несколько причин использовать VPN:

Чтобы оставаться в безопасности при использовании общедоступного Wi-Fi. Использование общедоступных сетей Wi-Fi, особенно тех, которые не защищены паролем, ставит вас в уязвимое положение. Ваш трафик становится лёгкой мишенью для майнеров данных. VPN решает эту проблему, шифруя весь трафик и DNS-запросы

Чтобы скрыть вашу онлайн-активность от третьих лиц. Сайты, которые вы посещаете, и то, что вы там делаете, можно отслеживать и продавать рекламным компаниям. Благодаря VPN ваша история просмотров скрыта от посторонних глаз

Чтобы избежать географического ценообразования. Некоторые интернет-магазины устанавливают цены в зависимости от местоположения пользователя. Например, одна и та же рубашка может стоить 20 долларов в Индии и 30 долларов в США. Посещая сайт с IP-адреса в другой стране, вы сэкономите деньги

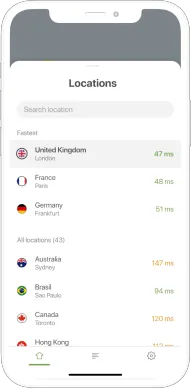

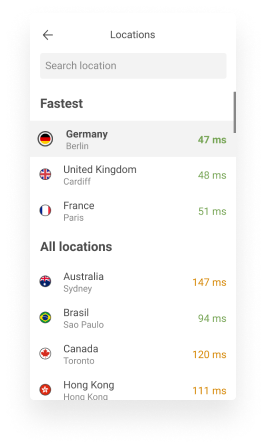

Чтобы смотреть любимые сериалы, находясь в другой стране. Поскольку ваш IP-адрес показывает, откуда поступает трафик, администраторы сайта могут легко заблокировать доступ для определённых стран. С помощью VPN вы можете притвориться, что ваше устройство находится в вашем домашнем регионе, и получить доступ к обычному контенту